Ваш город:

Санкт-Петербург

Выберите город

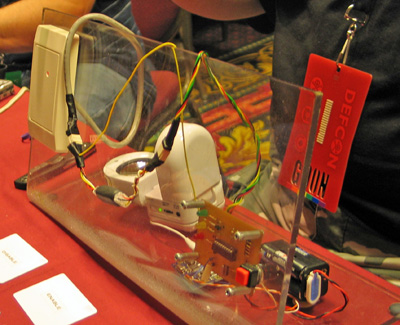

Участник конференции «Defcon» демострирует уязвимость системы контроля доступа, основанной на считывателях карт.

Вы можете просканировать сетчатку своих глазных яблок, можете просканировать радужную оболочку, можете приложить руку (или кто-нибудь другой, у кого есть топор, может приложить вашу руку) к сканеру отпечатков пальцев, или вы можете вставить карточку в считыватель — он издаст звуковой сигнал, загорится зелёным цветом и вы окажетесь в… э-э-э… хорошо охраняемой области аэропорта или, к примеру, банка, или в одном их множества других мест, оснащённых биометрическими системами или системами доступа по карточкам бесконтакного считывания.

К сожалению, кроме топора для отрубания рук или ложки (для случая сканирования глазных яблок), благодаря примитивному протоколу Wiegand, который унаследовали практически все СКД, существуют другие смехотворно простые способы обойти эту защиту.На конференции «Defcon» Зак Франкен собирает на столе установку из типичных элементов бесконтактной карточной системы. Зак Франкен управляет информационной компанией в Лондоне (как и многие участники конференции «Defcon» он предпочитает сохранять некоторую анонимность).

«Defcon» — крупнейшее в мире собрание хакеров, каждый год проходящее в Лас-Вегасе, штат Невада. Первый «Defcon» прошёл в июне 1993 года. В 2006 году на «Defcon» собралось приблизительно 6500 посетителей.

Большинство слушателей на «Defcon» составляют профессионалы по компьютерной безопасности, журналисты, юристы, федеральные государственные служащие, крякеры и хакеры с основным интересом в компьютерных программах и компьютерной архитектуре. Событие состоит из различных выступлений лекторов о компьютерах и темах относящихся к хакингу, а также социальные события и конкурсы во всём от создания самого долгого Wi-Fi соединения и взлома компьютерных систем и до кто сможет наиболее эффективно охладить пиво во время жары Невады. Другие соревнования включают в себя, поиск отмычки, конкурсы относящиеся к роботам, искусство, слоганы, кофейные войны, и Захват Флага. Захват Флага (Capture the Flag, CTF) это наверное один из самых известных конкурсов. Это хакерское соревнование, где команды соревнуются в атаках и защите компьютеров и сетей.

Затем Зак Франкен начинает демонстрировать, как можно подключить устройство стоимость 10 долларов к соединительному проводу и переключить СКД в режим, в котором вы имеете право доступа. В этом быстроподключаемом устройстве содержится программируемый микроконтроллер — PIC-чип. В двух словах: откройте пластиковую крышку, вытащите провод, подключите, подключите, считайте, запечатайте, поднесите свою бесконтакную карту и — оп-па! — проходите.

«Проблема в том, что существует множество для связи карты и считывателя, но как только она получает доступ к системе, считается, что карточка безопасна», — говорит он.

«Классическое применение — это курилка», — говорит Зак Франкен. «Установите устройство «Gecko» на внешний считыватель карт в курилке, куда приходят множество работников за своей дозой никотина. Установите его, запишите данные со множества карт, вернитесь обратно, считайте эти данные и запрограммируйте карту. Вы получите права доступа множества работников».

Сейчас Зак Франкен раюотает над второй версией своего устройства «Gecko». Первая версия требовала физического проникновения и доступа к проводам и работала одновременно только с одним считывателем, вторая версия — поддерживает «Bluetooth», с помощью которого можно будет получать доступ через телефон. Через некоторое время появится третья версия устройства с поддержкой GSM-модуля, который позволит контролировать СКД из любого места мира.Он также дмонстрирует «сборную» карту в действии. Во второй версии будет возможность контролировать светодиоды считывателя и заставлять их отправлять все данные пользователя, захваченные светодиодом на лицевой части считывателя. Это будет небольшой считыватель, с помощью которого он подключится к светодиоду, который общается с помощью импульсов. Вставьте «сборную» карту и светодиод будет посылать импульсы обо всех собранных данных пользователей.

Устройство «Gecko», слава богу, не продаётся. Повсеместная распространённость систем с такими картами, зависимость предприятий от них для доступа к важным зонам и простота их взлома образуют тревожную комбинацию.

Каким образом в СКД, биометрических системах и системах бесконтактных считывателей появилась такая уязвимость? Из-за разработки по привычке, опираясь на полный дыр протокол. Уязвимости до сих пор передаются от поколения к поколению продуктов.

Когда карты «Wiegand» только появились на рынке они считались очень интересными устройствами. Производители СКД «убедились, что их системы могут работать с «Wiegand»-системами». Зак Фракен говорит: «И до сих пор считаются такими».В карте «Wiegand» проволока из специального сплава обрабатывается таким образом, чтобы создать два отдельных магнитных поля в одном отрезке провода, когда он оказываестя в магнитном поле. Провод встроен в карту (в отличие от создания индивидуального кода) и каждый импульс «Wiegand» переводится в цифровой 0 или 1, в зависимости от расположения провода.

Зак Франкен говорит: «Все считыватели, которые мы сегодня видим: от суперсекретного биометрического сканера сетчатки до скрытых штрих-кодов используют электрические и протоколы данных «Wiegand» для связи с СКД.

Проблемы с «Wiegand» заключается в том, что:

На данный момент «Wiegand» является стандартом. Если у вас есть контактный считыватель карт, бесконтактный считыватель катсчитыватель карт или биометрическое устройство (например, сканер отпечатков пальцев), он подключается к СКД с помощью протокола «Wiegand».

Так кто же виноват и как это исправить? Зак Франкен просил людей, рассматривающих фотографии устройства, не стараться установить производителя. «Это не вина производителя», — говорит он. «Дело в протоколе, который устарел. Но вина производителей заключается в том, что они продолжают применять этот протокол».

«Первое решение заключается в использовании защищённых от взлома корпусов. Но они не очень сложные вещи, и если знаете, где они, вы сможете повредить их. Их легко обойти, если вы знаете, что вы ищете», — говорит Франкен. «Но всё же лучше они, чем ничего».

«Множество направленных на точки доступа камер — тоже лучше, чем ничего. Но как долго на предприятиях хранятся эти видеозаписи, и кто их смотрит? Кроме того, обратите внимание на офисные здания, проверьте коридоры. Вы найдёте множество дверей, которые не попадают в зону видимости камер», — говорит Франкен.Надлежащее же решение этой проблемы — обеспечить криптографическую связь между считывателем и картой.

Если вы — потребитель технологий безопасности, и если вы покупаете биометрическую систему или систему на бесконтактных картах, чтобы ограничить доступ к некоторым частям вашей организации, спросите с пристрастием продавца об «Wiegand». Не обращайте внимание на то, что он будет говорить о проприетарных протоколах в картах; вам нужно узнать о протоколе, который связывает считыватель и СКД. Расскажите ему, что вы знаете про «Wiegand», и спросите у него про криптографические решения связи между считывателем и СКД.Мы должны заставить их остановиться, пока кто-нибудь не пострадает.